W świecie finansów publicznych w Polsce, obserwujemy obecnie intensywny rozwój działań mających na celu weryfikację poprawności wydatkowania środków publicznych. W ramach tych …

Czy kiedykolwiek przez Twoją książkę adresową lub literówkę zdarzyło Ci się wysłać e-mail do nieodpowiedniej osoby? Wiele osób borykało się z takim problemem, dlatego w tym artykule postaramy się przedstawić w jaki sposób unikać takich sytuacji.

Jest to dosyć niebezpieczna sprawa, takie niedopatrzenie mogło właśnie spowodować iż wysłałeś listę płac pracowników do osoby spoza firmy. Mogłeś również przesłać firmie konkurencyjnej Waszą bazę marketingową – a konkurencja odpowiednio ją wykorzysta i zapewne zgłosi naruszenie jakiego się dopuściłeś do Urzędu Ochrony Danych Osobowych.

OD CZEGO ZACZĄĆ?

Dowiedz się od swojego informatyka czy Wasza poczta jest szyfrowana, jeżeli spełniasz ten warunek to pozostał nam do wyeliminowania czynnik ludzki – czyli nasze zagapienia i nieuwaga.

PODSTAWOWA OCHRONA DLA DANYCH WYSYŁANYCH DROGĄ POCZTY ELEKTRONICZNEJ

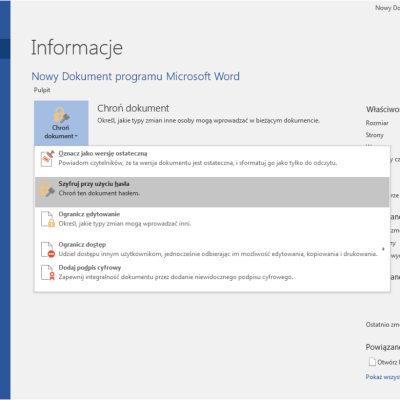

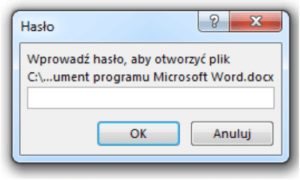

Nie przesyłajmy wiadomości zawierającej dane osobowe lub poufne bezpośrednio w treści maila. Dane wpiszmy do naszego załącznika przesyłajmy je w plikach programu np. Word / Excel itp. Gdy już przygotujemy nasze dane w dokumencie skorzystajmy z dostępnych opcji pakietu Office i załóżmy hasło na nasz dokument. Taki efekt możemy uzyskać klikając kolejno w zakładki:

Plik –> Informacje -> Chroń Dokument/Skoroszyt -> Szyfruj przy użyciu hasła

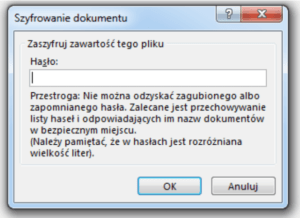

Następnie zostaniemy poproszeni o ustawienie nowego hasła dla pliku (pamiętajmy hasło powinno być złożone czyli zawierać co najmniej jedną dużą oraz małą literę oraz co najmniej jedną cyfrę i znak specjalny, najlepiej aby hasło składało się z przynajmniej 10 znaków). Po powtórzeniu naszego hasła plik zostaje zabezpieczony.

W tym momencie pozostaje nam już tylko przesłać wiadomość z naszym zabezpieczonym załącznikiem i przekazać hasło docelowej osobie. Tutaj występuje nasza podwójna weryfikacja czy aby na pewno przesłaliśmy nasze dane na odpowiedni adres e-mail. Aby przekazać hasło można skorzystać z telefonu, który każdy w dzisiejszych czasach ma przy sobie. Dzwonimy i podajemy nasze hasło osobie, której chcieliśmy przekazać plik, ew. przesyłamy je wiadomością SMS.

Tym sposobem dowiedzieliśmy się w jaki sposób zabezpieczyć nasze ważne informacje przed nieumyślnym wysłaniem ich do nieodpowiedniej osoby. Ktoś nieupoważniony po otrzymaniu błędnie przesłanej wiadomości nie odczyta naszego załącznika bez hasła. Nasz kod dostępu możemy również ustalić wcześniej i korzystać z takich samych haseł w późniejszej korespondencji – usprawni to korzystanie z naszej dwustopniowej weryfikacji.

Pamiętajcie, nigdy nie przesyłajcie hasła w tej samej wiadomości e-mail – wtedy nasze starania są straconym czasem. Ta metoda nie zabiera zbyt dużo czasu, a skutecznie zwiększa bezpieczeństwo danych.

Jeśli macie Państwo jakieś dodatkowe pytania w tym temacie, zapraszamy do kontaktu.

AUDYT ŚLEDCZY – CZY JEST SPOSOBEM NA ZARZĄDZANIE RYZYKIEM NADUŻYCIA W ORGANIZACJI?

Ryzyko nadużycia staje się coraz bardziej realnym zagrożeniem zarówno dla polskich przedsiębiorców, jak i instytucji publicznych, gdzie publiczne środki stają się atrakcyjnym …

E-DISCOVERY – SPOSÓB NA SZYBKIE I SKUTECZNE WYKRYCIE NADUŻYCIA CZY KRADZIEŻY W FIRMIE

Zarządzanie przedsiębiorstwem (firmą) w dobie dynamicznie rozwijającej się cyfryzacji stanowi coraz większe wyzwanie. Większość informacji powstaje w formie elektronicznej, a „papier” staje …

Dziś w ramach serii porad dla samorządów, chcieliśmy poruszyć temat zakresu zadań, które gminy przydzielają do realizacji instytucjom kultury. Czy tematy kultury …

JAK UDZIELAĆ I ROZLICZAĆ DOTACJE PODMIOTOWE DLA INSTYTUCJI KULTURY?

W naszej praktyce zawodowej w pracy z gminami często spotykamy się z problemami dotyczącymi właściwego przekazywania i rozliczania dotacji podmiotowych przeznaczonych dla …

OSZUSTWO NA PACZKĘ – CZYLI JAK UCHRONIĆ FIRMĘ PRZED CYBEROSZUSTAMI

Każdy z nas na pewno chociaż raz dostał maila, który nie wzbudzał podejrzeń i dopiero po sprawdzeniu adresu, z którego został wysłany, …

CZYM JEST ZASADA CZYSTEGO EKRANU ORAZ BIURKA I JAK SIĘ DO NIEJ STOSOWAĆ?

Ostatnio dużo słyszymy o zasadzie czystego ekranu oraz biurka ale w jaki sposób mamy je stosować? Zapewne dobrze wiecie, że nie chodzi …

BEZPIECZNE HASŁO

Czy kiedykolwiek zadawałeś sobie pytania:Czy moje hasło jest bezpieczne? Czy odpowiednio je przechowuję? Co się stanie gdy, ktoś złamie moje hasło?W dobie …

DRUKARKI POD KONTROLĄ

Do zadań każdego przedsiębiorcy należy zagwarantowanie najwyższego poziomu bezpieczeństwa danych osobowych oraz tajemnicy przedsiębiorstwa. Podczas audytów mamy okazję sprawdzić w jaki sposób …

WYSYŁANIE DANYCH OSOBOWYCH W WIADOMOŚCI E-MAIL

Czy kiedykolwiek przez Twoją książkę adresową lub literówkę zdarzyło Ci się wysłać e-mail do nieodpowiedniej osoby? Wiele osób borykało się z takim …